증거 획득 방식

저장매체 복사

원본 읽기 -> 사본 쓰기

장점

- 비교적 손쉬운 방법으로 수집 가능

- 필요한 데이터만 빠르게 수집 가능 -> 신속한 분석

- 활성 시스템(시스템 전원을 내릴 수 없는 경우)에서 유용하게 활용

단점

- 활성 시스템의 무결성 훼손 -> 무결성 훼손을 최소화하는 방안 필요(fcopy)

저장매체 복제

원본의 모든 물리적 섹터 -> 사본 저장매체

비트스트림 복제

장점

- 무결성 유지

- 원본의 모든 정보 획득 -> 삭제된 파일 복구 가능

단점

- 원본보다 크거나 동일한 사본 저장매체가 필요 -> 사본 저장매체의 낭비

- 사본 저장매체(기기) 특성에 종속 (저장매체 오류 및 물리적 배드섹터)

- 복제 전 사본 저장매체의 완전삭제(wiping)가 필요

저장매체 이미징

원본의 모든 물리적 섹터 -> 이미지 파일

비트스트림 이미징

장점

- 무결성 유지

- 원본의 모든 정보를 획득 -> 삭제된 파일 복구 가능

- 사본 저장매체의 완전삭제가 필요없음

- 쉽게 저장매체 이미지를 복사 가능 (여러 명이 작업할 경우)

- 사본 이미지를 저장할 저장매체의 용량 제약이 없음(압축 사용 가능)

단점

- 2TB 원본 저장매체의 이미지를 압축 없이 이미징하려면 2TB보다 큰 저장매체 필요

저장매체 이미지 종류

RAW(dd) 이미지

- 원본 저장매체의 비트스트림 이미지

- 이미지 파일 자체의 무결성 훼손 우려

- dd, dc3dd, dcfldd

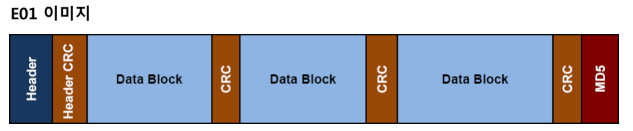

E01(Ex01) 이미지

- EnCase 에서 지원하는 이미지 파일

- CRC, MD5를 이용하여 이미지 파일의 무결성 유지

- EnCase, FTK Imager, Tableau Imager

AFF, SMART, IDIF, IRBF, IEIF, ProDiscover IF, SDi32's Format

증거 획득 장비

Rapid Image 7020cs

기능

- 속도 : 6GB/Min (100MBps)

- 지원 인터페이스 : SAS/SATA/IDE* (* optional)

- 운영체제 : Windows Embedded Standard 7

- 추가 기능

- HPA/DCO 지원

- CRC32, MD5, SHA-1, SHA-2 지원

- 저장매체 복제, 이미징(RAW, E01) 지원

- 저장매체 완전삭제 기능

- 각각의 원본(CADDY)마다 동시 4개의 사본 생성 가능

- 원본 하나 당 최대 19개 사본 동시 생성 가능

- 16개 이상은 쓰기 방지 설정 해제가 필요하므로 비추천

SOLO 4 Forensic Super Kit (Expansion Box + SCSI to SCSI Card)

기능

- 속도 : 6GB/Min

- 지원 인터페이스 : SATA/SAS(SATA2 speed), USB

- 운영체제 : Windows Embedded Standard 7

추가기능

- SHA-1, SHA-2, MD5 지원

- IDE, RAID, e-SATA, SD Card, CF Card 등 지원(컨버터), SCSI(Expansion Box) 등 지원

- 저장매체 복제, 이미징(RAW, E01) 지원

- 저장매체 완전삭제 기능

- 네트워크 스토리지(SAN)에 업로드 기능

- 각각의 원본(source)마다 동시 1개의 사본 생성 가능

- 원본 하나 당 최대 3개 사본 동시 생성 가능

- 2개 이상은 쓰기 방지 설정 해제가 필요하므로 비추천

Super Tableau Kit, Tableau Set(SATA/IDE),(USB), PRO's Electronics Master Kit - Briefcase Style

증거 획득 도구

FTK Imager

지원파일 형식 : RAW/DD, SMART, EnCase E01, AFF

파일 크기 : User-defined

AD Encryption

- SHA-512

- AES 128, 192, 256

- Key materials (for AES) : pass phrases, raw key files, certificate

Tableau Imager (with Tableau write-blockers)

지원 파일 형식

RAW/DD, EnCase E01, DMG

파일 크기

- 700MB, 1G, 2G, 4G, Unlimited

에러 복구

- Quick Recovery, Complete Recovery

해쉬 지원

- MD5, SHA1, MD5+SHA1

EnCase(Linen), DD(FAU DD)

디지털 증거 수집 방안

1. 온라인 수집

온라인이란 ?

- 시스템 전원이 켜져 있는 상태

온라인 수집 데이터

1. 라이브 데이터

2. 저장장치 복사

3. 저장장치 이미징

1. 라이브 데이터 (계속)

- 시스템 전원이 켜져 있는 상태에서 수집할 수 있는 데이터

- 휘발성 데이터인 메모리 데이터와 비활성 주요 데이터 포함

- 이벤트의 원인을 가장 잘 알려줄 수 있는 데이터

라이브 데이터와 증거 능력

- 엄격한 사건의 경우 증거 능력의 논란이 있음

- 증거 능력을 갖추기 위한 절차나 연구가 부족한 상황

침해사고와 라이브 데이터

- 침해사고는 라이브 데이터를 최대한 활용

- 분석에 도움이 되는 정보는 최대한 수집

라이브 데이터 대상

물리메모리

활성 데이터

- 네트워크 정보

- 프로세스 정보

- 사용자 로그온 정보

- 시스템 정보

- 네트워크 인터페이스 정보

- 작업스케줄러 정보

- 클립보드 정보

- 자동실행 정보

비활성 주요 데이터

네트워크 패킷

라이브 데이터 수집 시 고려 사항

- 시스템 흔적이 최소한으로 남도록 시스템 스크립트나 커맨드라인 명령 사용

- 윈도우 -> 배치 스크립트

- 리눅스/유닉스 -> 셸 스크립트

- 수집 대상 시스템의 명령을 사용하지 않고 직접 준비해간 명령 사용 -> 사전 준비

- 중복체크가 가능하도록 명령 중복 실행

- 스크립트 동작 과정에 대한 로그 수집

- 다양한 환경에서 명령 혹은 모듈 안전성의 반복적인 테스트

- 휘발성 민감도(OOV, Order Of Volatility)를 반영한 수집

활성 데이터 뿐만 아니라 비활성 주요 데이터도 수집 필요

비활성 주요 데이터만으로 포렌식 분석의 80% 이상 수행

- 비활성 주요 데이터 수집 시간 + 대상 시스템 손상률 vs 분석의 효율성

비활성 주요 데이터

- 파일시스템 메타데이터

- 레지스트리

- 프리패치

- 이벤트 로그

- 웹 브라우저 메타데이터

- %SystemRoot%\system32\drivers\etc 폴더

- %SystemRoot%\system32\config\systemprofile 폴더

비활성 주요 데이터 수집 시 고려 사항

- 수집 효율을 위해 라이브 데이터 수집 스크립트에 포함

- 커맨드라인 명령으로 수집이 가능해야 함

- 운영체제가 점유하고 있는 파일의 수집 방안 마련

- 수집 시간을 고려하여 수집 데이터 선별

- 조사관에게 수집 여부 옵션을 제공해야 함

라이브 데이터 수집 실습을 해보려고 했는데, readme.txt 파일에 써있는 도구들을 다운로드하려고 해도 안되는 부분들이 많아서 실습은 보류했다.

저장장치 복사

압수수색 대상이 특정 폴더나 파일로 제한될 경우

- 라이브 상태에서 특정 시간 대역이나 사용자 행위를 중심으로 파일 검색 후 추출

- 라이브 상태에서 특정 키워드를 기준으로 검색 후 추출

저장장치 이미징이 불가능하거나 빠른 분석이 필요한 경우

- 라이브 상태에서 주요 분석 데이터 수집

- 리눅스 시스템의 경우, "/var/log" 폴더

- 윈도우 시스템의 경우,

- 웹 브라우저 데이터 수집

- 이메일 스토리지 파일 수집

- 볼륨 섀도 복사본 수집

- 대용량 로그(웹 로그, 애플리케이션 로그 등) 수집

- 데이터베이스 파일 수집

- 특정 시간을 기준으로 생성/수정/접근된 파일 수집

ROBOCOPY

- 복사 주요 옵션

- /S : 비어 있는 디렉터리를 제외하고 하위 디렉터리 복사

- /E : 비어 있는 디렉터리를 포함하여 하위 디렉터리를 복사

- /MIR : 디렉터리 트리를 미러링

- /COPY:FLAG : 파일 정보를 복사 (기본값 : /COPY:DAT)

D = 데이터, A = 특성, T = 타임스탬프, S = 보안 = NTFS ACL, O = 소유자, U = 감사 정보

- /COPYALL : 모든 파일 정보를 복사 (COPY:DATSOU)

- 파일 선택 주요 옵션

- /IA:[RASHCNETO] : 지정된 특성을 가진 파일만 포함

- /MAXAGE:yyyymmdd : yyyymmdd보다 최신파일만 복사

- /MINAGE:yyyymmdd : yyyymmdd 보다 이전 파일만 복사

- /XJ : 연결지점(JUNCTION) 제외 (일반적으로 기본값)

- 다시 시도 주요 옵션

- /R:n : 실패한 복사본 다시 시도 횟수(기본값 : 백만번)

- /W:n : 다시 시도 대기 시간 (기본값 : 30초)

- 로깅 주요 옵션

- /TS : 출력에 원본 파일 타임스탬프를 포함

- /FP : 출력에 파일의 전체 경로 이름을 포함

- /ETA : 복사하는 파일의 예상 도착 시간을 표시

- /TEE : 로그 파일과 콘솔 창에 출력

- /LOG:FILE : 상태를 로그 파일에 출력 (기존 파일을 덮어씀)

저장 장치 이미징

- 컴퓨터 전원을 끌 수 없는 경우 라이브 상태에서 저장장치 이미징

- 논리적인 구성(RAID, LVM등)의 경우에도 라이브 저장장치 이미징 수행

- 주로 소프트웨어를 사용해 이미징

로컬 이미징 (FTK Imager, Tableau Imager, EnCase Forensic Imager)

- 로컬에 직접 연결하여 이미징 수행

- 여분의 저장장치 슬롯을 이용하거나 외부 인터페이스(USB/IEEE 1394/eSATA 등) 이용

원격 이미징 (F-Response Series, DD(Disk Dumper) + NetCat)

- 네트워크 케이블을 이용해 이미징 수행

- 여분의 네트워크 포트를 이용하거나 서비스 포트를 사용

- 서비스 가용성을 고려하여 여유 시간대나 트래픽을 제한하여 이미징

오프라인 수집

오프라인

시스템 전원이 꺼져 있는 상태

1. 저장장치 복사

압수수색 대상이 특정 폴더나 파일로 제한될 경우

- 라이브 상태에서 특정 시간 대역이나 사용자 행위를 중심으로 파일 검색 후 추출

- 라이브 상태에서 특정 키워드를 기준으로 검색 후 추출

저장장치 복제/이미징 작업 동안 사전 분석을 위한 데이터

- 쓰기방지장치를 장착한 상태에서 사전 분석 데이터 추출

- 비활성 데이터 수집 시간 VS 사전 분석 효율

- 파일시스템 메타데이터, 레지스트리, 프리패치, 바로가기 파일, 이벤트 로그 등

원본 읽기 -> 사본 쓰기

- 상황에 따라 쓰기방지장치 장착 후 복사

장점

- 필요한 데이터만 비교적 손쉽게 수집 가능 -> 신속한 분석

단점

- 파일과 디렉터리 단위의 정보만 획득하는 일반적인 복사

- 원본의 메타 정보를 별도로 관리해야 함

- 삭제된 파일이나 슬랙에 은닉된 데이터는 확인할 수 없음

2. 저장장치 복제

원본 모든 섹터 -> 사본 저장장치

- 비트스트림 복제

장점

- 원본과 동일하기 때문에 삭제된 파일 복구 가능

- 일반적으로 이미징보다 속도가 빠름

- 현장 대응 방식으로 주로 사용

단점

- 매 복제마다 원보보다 크거나 동일한 사본 저장장치 필요 -> 사본 저장장치의 부담

- 사본 저장장치 특성에 의존 (저장장치 오류 및 배드섹터)

- 복제 전 사본 저장장치의 완전삭제 필요

3. 저장장치 이미징

원본 모든 섹터 -> 이미지 파일

비트스트림 이미징

장점

- 원본과 동일하기 때문에 삭제된 파일 복구 가능

- 사본 저장장치의 완전삭제가 필요 없음

- 여러 명이 분석할 경우 증거를 쉽게 분배/공유 가능

- 압축 기능을 이용해 분배 및 저장 효율 증대

- 암호화 기능을 이용해 안전성 강화

단점

- 압축을 하지 않을 경우, 원본 저장장치보다 더 큰 저장장치 필요

포렌식 이미지 형식

RAW(dd)

- 원본 저장장치의 순수 비트스트림 이미지

- 별도의 이미지 파일 처리/보호 매커니즘 x

Expert Witness E01(Ex01)

- EnCase에서 지원하는 이미지 형식

- CRC, MD5를 이용하여 이미지 파일의 무결성 보장

- 압축, 암호화 지원

기타 이미지 형식

- AFF, SMART, IDIF, IRBF, IEIF, ProDiscover, IF, SDi32's Format

오프라인 수집 도구

무결성 유지 불필요

- 쓰기방지장치 없이 이미징 소프트웨어를 이용해 이미징

- 저렴한 저장장치 하드웨어 복제 도구를 이용해 복제

무결성 유지가 필요하다면

- 쓰기방지장치 하에서 이미징 소프트웨어를 이용해 이미징

- 쓰기방지기능이 내장된 포렌식 하드웨어를 이용해 이미징

전문 장비 사용의 이점

- 법적 소송을 대비해 저장물을 관리할 경우

- 복제 및 이미징 과정에서 대상 장치의 오류나 손상 가능성 최소화

- 압축, 암호화 기능을 통해 보관의 효율성과 기밀성을 높일 수 있음

'디지털 포렌식' 카테고리의 다른 글

| CTFlearn - Forensics101 (0) | 2023.03.25 |

|---|---|

| 윈도우 포렌식 / 레지스트리 포렌식&보안 (0) | 2022.12.23 |

| [DFC 2021] 206 - Secret Message (0) | 2022.11.22 |

| 메모리 포렌식 (0) | 2022.11.18 |

| DFC 2022 [101] shellcode payload (0) | 2022.11.08 |